Hvad er Ticket Scalping Bots

Scalping i sin moderne udgave, også kendt som bulk- eller automatiseret køb, er en trussel mod e-handel og billetteringswebsteder, der sælger eftertragtede produkter og tjenester. Scalpers er dårlige aktører, der køber billetter eller produktenheder ved hjælp af skaleringsmetoder, der ikke er tilgængelige for almindelige brugere. Billetbots er automatiseret software, der bruges til at købe billetter i massevis.

På de fleste markeder foretages over 40 % af alle online-billetreservationer nu af automatiseret software med henblik på videresalg senere, til trods for at der er vedtaget love specifikt for at håndtere situationen. Dette gør scalping, og specifikt bot-drevet scalping, til en stor bekymring for sælgere.

Billetscalping-industrien

Scalping forbindes normalt med billetter solgt til begivenheder, men scalper-robotter kan også bruges til at købe fysiske produkter i massevis med henblik på videresalg.

Scalping er en indbringende forretning, der har eksisteret siden 1800-tallet. Efterhånden som flere scalperne går over til at bruge automatiserede værktøjer, vokser problemets omfang. Scalping-bots er billige, nemme at drive og giver et meget højt investeringsafkast for scalperne.

Der er begrænset myndighedskontrol og stort set ingen retsforfølgelse af scalperne, hvilket giver dem mulighed for at operere uhindret. Scalperne foretrækker at operere fra små lande med få lovgivningsmæssige omkostninger samt fra skatteparadiser som Isle of Man. Billetimport er en industri, der genererer 15 mia. dollars om året i globale indtægter.

Scalpers studerer kommende begivenheder og produktlanceringer uger eller måneder i forvejen for at forberede sig på et job. Når der er et salg på internettet, er scalping-bots klar til at købe et populært produkt eller billetter til en begivenhed inden for millisekunder efter lanceringen. Scalperne udkonkurrerer de enkelte købere, samler lagerbeholdningen og skaber mangel for almindelige forbrugere, hvilket driver markedspriserne op.

Sådan fungerer automatiserede scalping-angreb

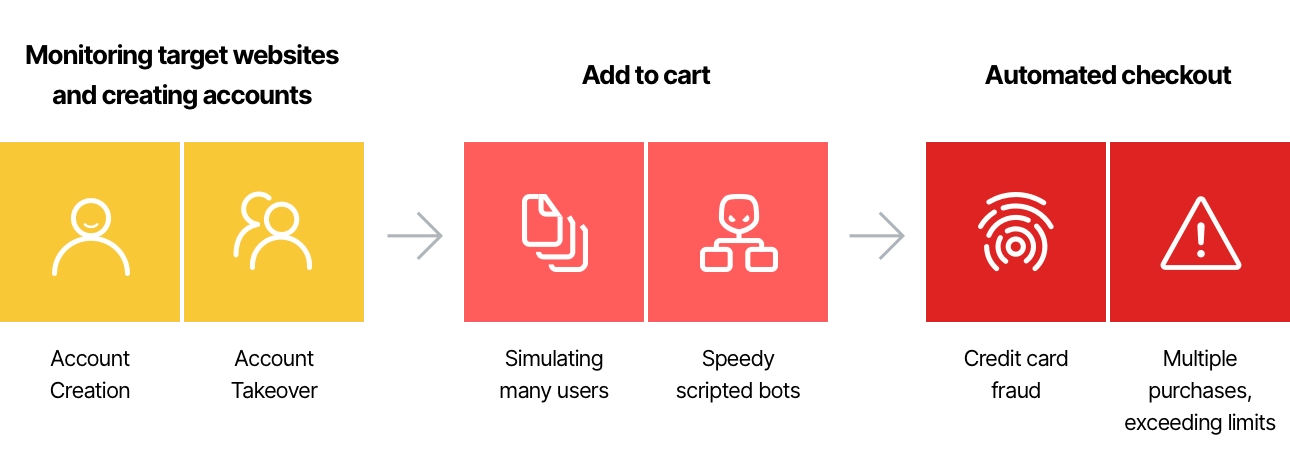

Scalperne bruger billetbots til at angribe websteder i tre faser:

- Ved at overvåge målwebsteder og oprette konti – også kendt som drop checking eller spinning – bruger scalperne bots til konstant at undersøge detailhandlerwebsteder, begivenhedssider og endda Twitter og andre sociale mediefeeds for at identificere interessante nye lanceringer. Parallelt hermed bruger scalperne bots til automatisk at oprette falske konti, eller .

- Tilføj til indkøbskurv – scalper-bots skal være de første til at tilføje den ønskede vare til indkøbskurven. For at kunne foretage flere køb uden at blive opdaget blokeret, skal scalper-bots omgå sikkerhedskontroller som lagerbegrænsninger, s med mere. De er som regel afhængige af boligproxy-netværk, så hver anmodning kommer fra en helt anden, legitim IP-adresse. Avancerede operatører barberer yderligere millisekunder fra købsprocessen ved at distribuere servere og placere dem tættere på forhandlerens eller begivenhedens websteder for at minimere latenstiden.

- Automatiseret checkout – endelig automatiserer scalper-bots det egentlige køb. De logger ind for at oprette nye konti eller indtaster alle de nødvendige oplysninger for at bruge en gæstekonto og indtaster betaling via en roterende liste af kreditkort. For at undgå at blive opdaget bruger de forskellige faktureringsprofiler for hvert køb og blander legitimationsoplysninger, navne og adresseformater.

Ticket scalping bot attack process

DIY Defense Strategies Against Ticket Bots

Du kan bruge følgende strategier til at forsvare dit event- eller e-handelswebsted mod billetbots:

- Blokér forældede browserversioner, eller anvend en kraftig beskyttelse, fordi de fleste bots bruger virtualiserede browsere med forældede versioner.

- Sæt hastighedsgrænser for API’er, mobilapplikationer og websteder for at forhindre automatiseret misbrug.

- Blokér hostingudbydere og proxyer, der ofte bruges af scalperne, f.eks. Digital Ocean, OVH SAS, OVH Hosting og Choopa.

- Opmærksom på mislykkede logins, hvilket ofte indikerer bot-aktivitet.

Advancerede forsvarsteknikker

De følgende teknikker giver en mere omfattende beskyttelse mod dårlige bots i almindelighed og billetbots i særdeleshed.

Device fingerprinting

Bots, der forsøger at scalpe, skal operere i stor skala og kan ikke skifte enhed hver gang. De bliver nødt til at skifte browser, rydde deres cache eller bruge inkognito browsertilstand, bruge virtuelle maskiner eller emulatorer. Device fingerprinting kan hjælpe med at identificere et sæt browser- og enhedsparametre, der forbliver de samme mellem sessioner, hvilket sandsynligvis betyder, at det er den samme enhed, der opretter forbindelse igen og igen.

Browservalidering

Nogle ondsindede bots kan foregive at køre en bestemt browser og derefter skifte mellem brugeragenter for at undgå at blive opdaget. Browservalidering omfatter en bekræftelse af, at hver brugerbrowser virkelig er det, den hævder at være. Dette kan f.eks. gøres ved at kontrollere, at browseren har den forventede JavaScript-agent, foretager opkald på den forventede måde og udviser adfærdsmønstre, der forventes af menneskelige brugere.

Reputationsanalyse

Der findes kendte software-bots med forudsigelige adfærdsmønstre og tekniske mønstre eller endda identificerbare IP’er. Ved at have adgang til en database med botmønstre kan du identificere kendte bots, der får adgang til dit websted. Trafik, der ved første øjekast kan se ud til at være en ægte menneskelig bruger, kan nemt identificeres som en bot ved at krydstjekke den med kendte dårlige botmønstre.

Maskinlæringsadfærdsanalyse

Menneskelige brugere af et betalingswebsted har forudsigelige adfærdsmønstre. Bots vil typisk opføre sig anderledes, men på måder, som du ikke altid kan specificere eller identificere på forhånd. Adfærdsanalyse af metrikker som f.eks. anmodede URL’er, engagement på webstedet, musebevægelser og mobile swipes gør det muligt at opdage brugere eller transaktioner, der er unormale eller mistænkelige. Dette kan hjælpe med at identificere dårlige bots.

Progressive Challenges

Når du har mistanke om en bot, bør du have flere måder at verificere, om trafikken virkelig er menneskelig. For at undgå forstyrrelser for rigtige brugere er det bedst at prøve flere progressivt vanskelige udfordringer, så alle undtagen de mest avancerede bots vil fejle på tidligere stadier af udfordringen:

- Cookies-kontrollerer, om brugeren/botten accepterer cookies (usynlig for rigtige brugere)

- JavaScript-kontrollerer, om botten kan rendere Javascript (gør siden lidt langsommere for en bruger)

- -kontrollerer, om bot’en kan udføre en kompleks brugerhandling (forstyrrende for brugere)

Se, hvordan Imperva Advanced Bot Protection kan hjælpe dig med at beskytte dig mod bots, der skalperer billetter.

Imperva Bot Management

Impervas Advanced Bot Protection-løsning kan beskytte mod billetbots ved at bruge alle de avancerede sikkerhedsforanstaltninger, der er dækket ovenfor, så du kan identificere dårlige bots med minimal forstyrrelse af den reelle brugertrafik:

- Device fingerprinting

- Browservalidering

- Adfærdsanalyse

- Reputationsanalyse

- Progressive udfordringer

Dertil kommer, at Imperva dækker de yderligere sikkerhedsforanstaltninger, der supplerer en defensiv botstrategi. Den tilbyder multi-faktor-autentifikation og API-sikkerhed – sikrer, at kun den ønskede trafik kan få adgang til dit API-slutpunkt, og blokerer for udnyttelse af sårbarheder.

Overfor botbeskyttelse tilbyder Imperva beskyttelse i flere lag for at sikre, at websteder og applikationer er tilgængelige, let tilgængelige og sikre, herunder:

- DDoS-beskyttelse – opretholder oppetid i alle situationer. Forebyg enhver type DDoS-angreb, uanset størrelse, fra at forhindre adgang til dit websted og din netværksinfrastruktur.

- CDN-forbedre webstedets ydeevne og reducere båndbreddeomkostningerne med et CDN, der er designet til udviklere. Cache statiske ressourcer på kanten, mens API’er og dynamiske websteder accelereres.

- WAF – en cloudbaseret løsning tillader legitim trafik og forhindrer dårlig trafik og beskytter programmer på kanten. Gateway WAF holder programmer og API’er inden for dit netværk sikre.

- Beskyttelse mod kontoovertagelse – bruger en intentionsbaseret detektionsproces til at identificere og forsvare sig mod forsøg på at overtage brugernes konti til skadelige formål.

- RASP – beskytter dine programmer indefra mod kendte og zero-day-angreb. Hurtig og præcis beskyttelse uden signatur eller indlæringstilstand.