Australialaisiin yrityksiin kohdistuva merkittävä tietoverkkouhka on avainhenkilöihin kohdistuvat sähköpostipohjaiset imitointihuijaukset. Järjestelmässä verkkorikolliset matkivat yritysten omistajia ja johtajia phishing-sähköpostien avulla. Rikolliset esiintyvät tyypillisesti auktoriteettiasemassa olevina työntekijöinä ja pyytävät uhreja suorittamaan rahansiirtoja, maksamaan laskuja tai lähettämään hyökkääjälle arkaluonteisia tietoja.

AcCC:n Scamwatch paljastaa, että australialaiset ilmoittivat yli 4,7 miljoonan dollarin menetyksistä, jotka johtuivat imitaatiohyökkäyksistä vuonna 2017, ja se arvioi, että 2800 australialaista huijattiin luovuttamaan henkilökohtaisia tietoja. Samana vuonna Mimecast raportoi, että henkilöitymishyökkäykset olivat nopeimmin kasvava sähköpostipohjainen verkkohyökkäys, jonka uhrit menettivät keskimäärin 180 000 dollaria. Hyvä uutinen on, että sinä tai IT-henkilöstösi voit ryhtyä joihinkin yksinkertaisiin (ja ilmaisiin) toimenpiteisiin suojellaksesi yritystäsi sähköpostipohjaisilta henkilöitymishyökkäyksiltä. Tässä artikkelissa kerrotaan, miksi ja miten.

Sähköpostiväärennöksellä tarkoitetaan sitä, että hyökkääjä (verkkorikollinen) väärentää sähköpostin niin, että näyttää siltä, että sähköpostin on lähettänyt joku muu. Tämä tehdään joko niin, että koko lähettäjän nimi ja sähköpostiosoite on väärennös, tai yksinkertaisemmissa tapauksissa vain lähettäjän nimi.

Hyökkääjän tyypillinen tarkoitus on huijata uhrinsa:

- tekemään rahansiirtoja tai maksamaan väärennettyjä laskuja yrityksesi huijaamiseksi;

- lähettämään takaisin yritykseesi tai asiakkaisiisi liittyviä arkaluonteisia tietoja;

- klikkaamalla hyperlinkkejä ottaakseen haltuunsa uhrin tietokoneen ja/tai varastamaan käyttäjän tunnistetiedot petoksen helpottamiseksi niin kutsutussa BEC (Business Email Compromise) -hyökkäyksessä; tai

- avaamalla tiedostoliitteen asentaakseen uhrin tietokoneelle lunnasohjelmiston, joka salaa kaikki uhrin sisäverkossa olevat tiedostot ja vaatii niistä lunnaita.

Sähköposti on oletusarvoisesti epävarma palvelu

Sähköpostin käyttämät keskeiset sähköpostiprotokollat kehitettiin 1980-luvulla, jolloin väärinkäytökset eivät olleet samanlainen ongelma kuin nykyään. Silloin internet oli viehättävä ja ystävällinen paikka. Sähköpostipalvelimet oli nimenomaisesti konfiguroitu avoimiksi välittäjiksi, mikä tarkoittaa, että kuka tahansa, joka otti niihin yhteyden, saattoi lähettää sähköposteja minne tahansa. Tästä yleisestä käytännöstä luovuttiin vuosia myöhemmin, kun roskapostittajat ja rikolliset alkoivat hyödyntää avoimia releitä.

Sähköpostiprotokollien sallivan suunnittelun perinnön vuoksi sähköpostin väärentäminen on melko helppoa. Sähköpostipalvelut eivät oletusarvoisesti kykene tunnistamaan ja estämään harhaanjohtavia sähköpostiviestejä, joissa on väärennetty lähettäjän nimi tai sähköpostiosoite, mikä jättää yritykset alttiiksi väärennetyille verkkohyökkäyksille.

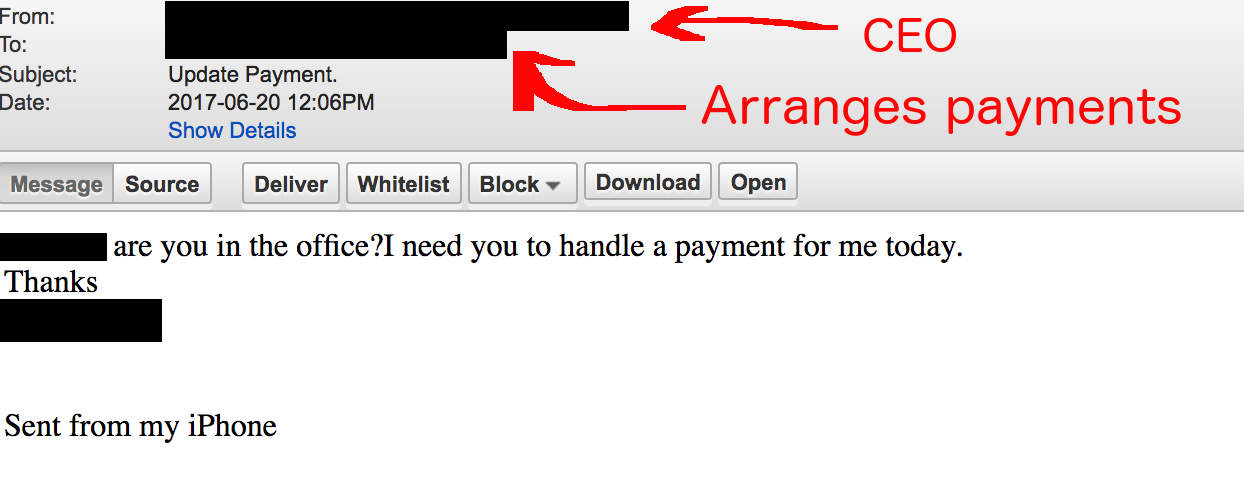

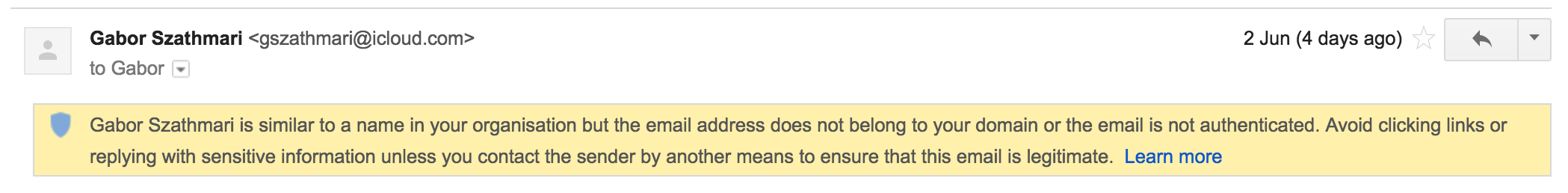

Esimerkiksi seuraava sähköpostiviesti pysäytettiin phishing-torjuntapalveluillamme. Hyökkääjä yritti huijata asiakastamme huijaamalla hänet tekemään rahansiirron pankkitililleen. Mielenkiintoista oli, että rikollinen tiesi, kuka yrityksen työntekijä oli vastuussa maksujen hallinnoinnista, ja kohdistui nimenomaan häneen.

Väärennettyjen sähköpostiviestien mekanismit

Verkkorikollisten usein käyttämiä yleisiä henkilöitymismenetelmiä on kaksi. Kuvitellaanpa havainnollistavasti, että auktoriteettiasemassa oleva henkilö, joksi haluamme tekeytyä, on Saul Goodman, ja hänen sähköpostiosoitteensa on [email protected]:

- Menetelmä #1 – Sähköpostiosoitteen väärentäminen: Saulin sähköpostiosoite ja hänen nimensä väärennetään saapuvassa sähköpostiviestissä niin, että lähettäjä näyttää olevan:

Saul Goodman <[email protected]>. - Menetelmä #2 – Display Name Spoofing: Vain Saulin nimi väärennetään, mutta ei sähköpostiosoitetta:

Saul Goodman <[email protected]>.

Verkkopohjaisen ilmaisen sähköpostin saatavuuden ansiosta menetelmä nro 2 on hyvin yksinkertainen ja matalan teknologian hyökkäys. Hyökkääjä saa selville yrityksessäsi toimivan, arvovaltaisessa asemassa olevan henkilön nimen ja kirjautuu sitten ilmaiseen sähköpostipalveluun, kuten Gmailiin, Outlook.comiin tai Yahoo Mailiin, käyttäen hänen nimeään. Hyökkääjä käyttää sitten julkisesti saatavilla olevia tietoja yrityksestäsi lähteistä, kuten LinkedInistä tai yrityksesi verkkosivustolta, kohdistaakseen hyökkäyksen organisaatiossasi työskenteleviin henkilöihin.

Myönteistä on, että tietohallintohenkilöstösi voi tehdä sähköpostipalveluun muutamia yksinkertaisia muutoksia, joilla voit suojata yritystäsi sekä edellä mainituilta menetelmiltä nro 1 että nro 2.

Seuraavissa kahdessa osiossa on yksityiskohtaisia ohjeita, joiden avulla voit tehdä sähköpostipalvelussasi sellaisia muutoksia, joilla yrityksesi voi osaltaan auttaa havaitsemaan ja estämään väärennettyjä sähköpostiviestejä ja ehkäisemään väärennöshyökkäyksiä. Ohjeet on kirjoitettu teknistä yleisöä ajatellen. Jos tämä et ole sinä, suosittelemme, että lähetät tämän artikkelin IT-henkilöstöllesi tai sähköpostipalvelustasi vastaavalle alihankkijalle ja pyydät heitä toteuttamaan alla olevat muutokset.

Jos sinulla ei ole luotettavaa henkilöä, joka voi tehdä nämä muutokset, ota yhteyttä meihin, niin voimme tarjota sinulle paikallisia, turvallisia sähköpostipalveluja, joissa nämä ominaisuudet ovat käytössä. Palveluissamme hyödynnetään myös uusinta anti-phishing-teknologiaa, ja ne ovat erittäin kilpailukykyisesti hinnoiteltuja.

Sähköpostiosoitteiden väärentämisen estäminen (menetelmä #1) Kymmenen minuutin vaivalla

Tiesitkö, että jokaisessa sähköpostissa on kaksi eri lähettäjää? Toista sähköpostiosoitetta kutsutaan ’kirjekuoren lähettäjäksi’, ja toinen on asetettu sähköpostin otsikkoon. Jälkimmäinen tunnetaan nimellä ’From:’-otsikko, jonka sähköpostiohjelmat, kuten Microsoft Outlook, yleensä näyttävät. Valitettavasti verkkorikolliset voivat väärentää ’From:’-otsikkoa ja huijata sähköpostiohjelmia näyttämään yrityksellesi kuuluvan nimen ja sähköpostiosoitteen.

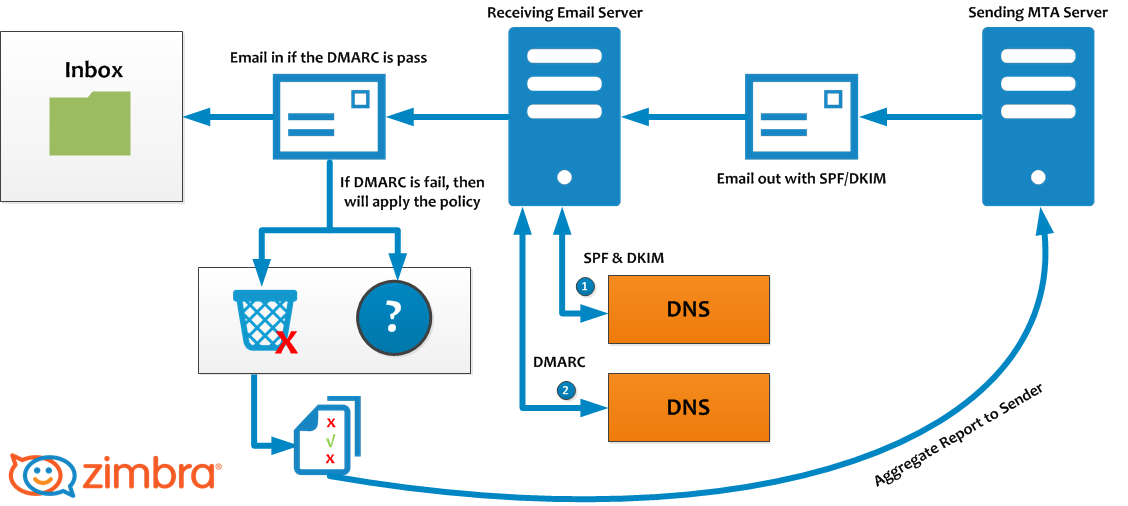

Sinä tai tietotekniikkahenkilöstösi voit tehdä muutoksia sähköpostipalvelusi asetuksiin, jotta voit estää organisaatiollesi saapuvat harhaanjohtavat sähköpostiviestit ja antaa muille sähköpostipalveluille ohjeet siitä, miltä sinulta tulevan laillisen sähköpostiviestin pitäisi näyttää. Tämä tapahtuu lisäämällä niin sanottuja SPF-, DKIM- ja DMARC DNS-tietueita yrityksesi verkkotunnukseen.

Kolme DNS-tietuetta, jotka torjuvat sähköpostiosoitteiden väärentämistä

SPF-, DKIM- ja DMARC-tietueiden lisääminen yrityksen verkkotunnuksen tietueeseen ei ole niin monimutkaista kuin miltä se kuulostaa. Jos yrityksesi käyttää Office 365:tä tai G Suitea, sinun tarvitsee vain noudattaa alla olevia ohjeita sähköpostipalveluntarjoajasi osalta.

SPF-tietueen luominen:

- G Suite -ohjeet

- Office 365 -ohjeet

DKIM-tietueen luominen:

- G Suite -ohjeet

- Office 365 -ohjeet

Muistatko, mitä sanoimme sähköpostin sähköpostin lähettäjäosoitteista? Emme ole vielä luoneet yhtä viimeistä tietuetta: DMARC. Vastoin yleistä uskomusta SPF ei yksinään voi estää väärennöksiä. Ilman DMARC-tietuetta verkkorikolliset voivat edelleen väärentää yrityksesi sähköpostiosoitteen, sillä SPF tarkistetaan vain näkymättömän ’kirjekuoren lähettäjän’, mutta ei ’From:’-otsikon perusteella. Toisin sanoen rikolliset voivat väärentää lähettäjän sähköpostiosoitteen, mutta se läpäisee silti SPF-tarkistukset – ja siksi tarvitset DMARC-tietueen.

Voit käyttää verkossa olevaa DMARC-generaattoria täydellisen DMARC-tietueen luomiseen organisaatiollesi, tai voit uskoa sanaamme ja lisätä seuraavan DNS-tietueen yrityksesi DNS:ään. Se ei ole missään nimessä täydellinen, mutta se on hyvä alku:

_dmarc.mycompany.com.au. 3600 IN TXT "v=DMARC1; p=quarantine; pct=100;"

Onneksi olkoon, aika palkita itsesi mukavalla kupillisella teetä. Jos olet luonut kaikki kolme tietuetta, verkkotunnuksestasi tulevat sähköpostit, joissa on väärennetty lähettäjä, menevät tästä lähtien suoraan ihmisten roskapostikansioon. Tämä koskee omaa sähköpostipalveluasi ja kaikkia muita DMARC:tä käyttäviä sähköpostipalveluita. Jos haluat kohdella sähköpostiviestejä, joiden lähettäjä on väärennetty, ankarammin, sinun kannattaa tutkia DMARC:n asettamista tilaan ”p=reject”.

How to Combat to Display Name Spoofing (Method #2)

Vaikka Display Name Spoofing on vähemmän hienostunut tekniikka kuin sähköpostiväärennökset, se on paljon vaarallisempi. Koska lähettäjän sähköpostiosoitetta ei sinänsä väärennetä, väärennetyillä näyttönimillä varustettuja sähköpostiviestejä on vaikeampi estää kuin ensimmäisessä skenaariossa, jossa pelkkä kolmen yksinkertaisen DNS-tietueen lisääminen riitti väärennettyjen sähköpostiviestien pysäyttämiseen.

Menetelmässä nro 2 tietoverkkorikolliset yksinkertaisesti rekisteröivät maksuttoman sähköpostipalvelun tarjoajalla uuden sähköpostiosoitteen, jossa käytetään samaa nimeä kuin organisaatiosi johtohenkilön nimi (esim. Saul Goodman <[email protected]>). Teknisesti sähköpostiosoite on kelvollinen, joten näiltä tileiltä lähetetyt sähköpostit pääsevät roskapostisuodatuksen läpi. Myöskään SPF/DKIM/DMARC-tietueet eivät estä näitä phishing-sähköposteja, koska sähköpostiosoite ei ole väärennetty.

Näin ollen ensimmäinen ja viimeinen puolustuslinja ovat työntekijäsi. Heidän on oltava valppaita ja oltava valmiita tunnistamaan sähköpostit, joissa käytetään Display Name Spoofing -tekniikkaa. Valitettavasti tämä on altis inhimillisille virheille, sillä työntekijäsi eivät ehkä tietyissä olosuhteissa – kuten stressaavissa tilanteissa, kuten nopeasti lähestyvien määräaikojen tai yksityiskohtiin kiinnittyvän huomion puutteen vuoksi – tarkista jokaisen saapuvan sähköpostiviestin kaikkia yksityiskohtia.

Työntekijät saattavat myös uskoa, että koska sähköpostiviesti näyttää tulleen joltakulta, jonka he tuntevat, ja koska siinä on yrityksen tavanomainen yrityksen sähköpostiviestin allekirjoitus, joka on allekirjoitettu kyseiseltä henkilöltä, että sähköpostiviesti on laillinen. Valitettavasti hyökkääjät voivat myös käyttää samoja sähköpostin allekirjoituksia sähköpostien allekirjoitusten alareunassa kuin lailliset lähettäjät.

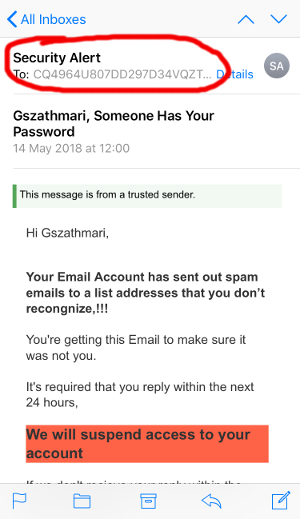

Vahingon lisäämiseksi monet sähköpostiohjelmat – erityisesti älypuhelinten sähköpostiohjelmat – näyttävät oletusarvoisesti vain lähettäjän nimen, mutta eivät sähköpostiosoitetta. Esimerkiksi iPhonen Mail-sovellus vaatii napauttamaan lähettäjän nimeä, jotta sähköpostiosoite paljastuu.

Työntekijät pitäisi kouluttaa tunnistamaan petolliset sähköpostit, joissa on väärennetyt näyttönimet, ja heille pitäisi antaa mahdollisimman paljon visuaalisia apuvälineitä, joiden avulla he voivat havaita, jos jokin on pielessä. Onneksi Office 365 ja G Suite voidaan konfiguroida niin, että ne auttavat torjumaan näyttönimien väärentämistä tarjoamalla työntekijöille visuaalisia vihjeitä.

Jos et tarjoa työntekijöillesi koulutusta harhaanjohtavien sähköpostiviestien tunnistamiseen, organisaatiosi on vaarassa joutua phishingin uhriksi. Iron Bastion voi tarjota yrityksellesi Phishing Awareness -koulutusta. Palvelumme tarjoaa tehokasta, käytännönläheistä ja mitattavaa koulutusta työntekijöillesi erittäin kilpailukykyiseen hintaan.

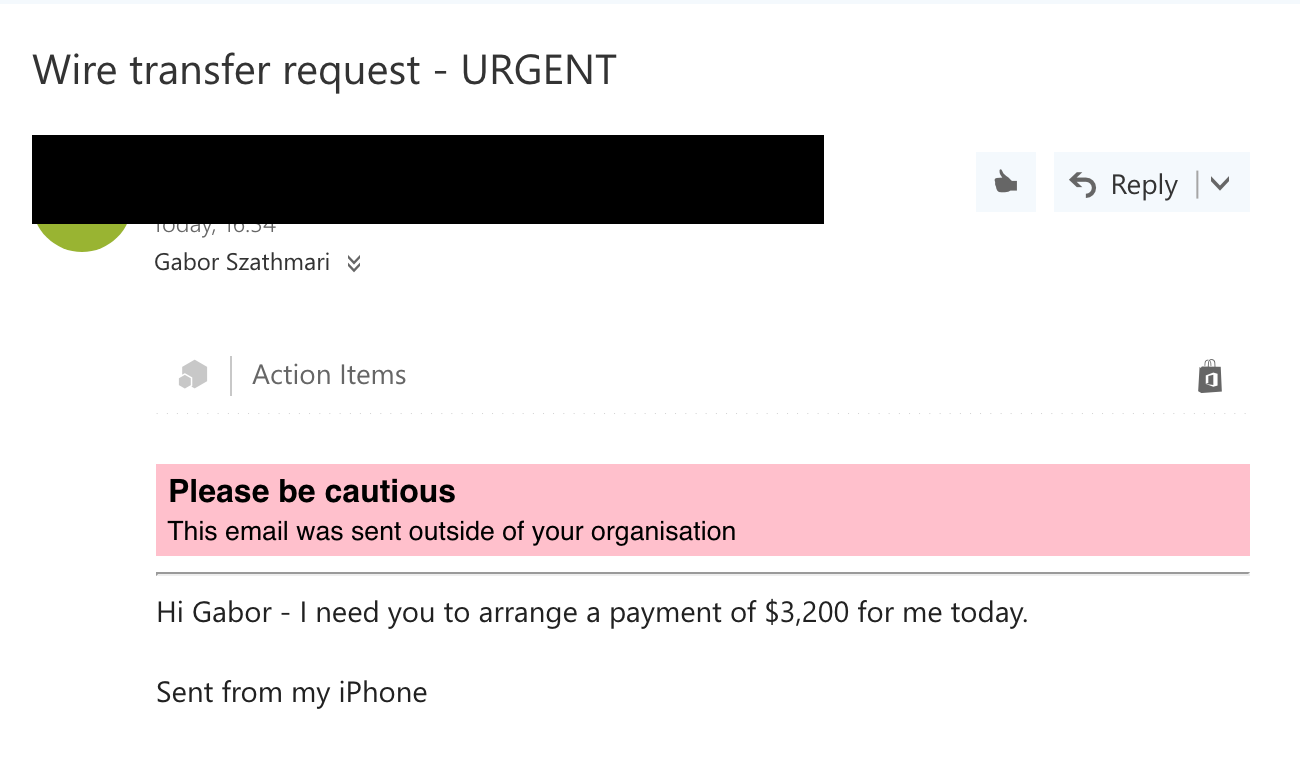

Visuaalisten vihjeiden lisääminen ulkoiseen sähköpostiin Office 365:ssä

Office 365:n avulla voimme lisätä hyvin näkyviä varoitusbannereita viestien yläosaan, jos ne on lähetetty yrityksesi ulkopuolisesta sähköpostiosoitteesta. Tarkoituksena on antaa visuaalinen varoitus työntekijöille, kun sähköpostia ei ole lähetetty joltakulta organisaatiosi sisältä.

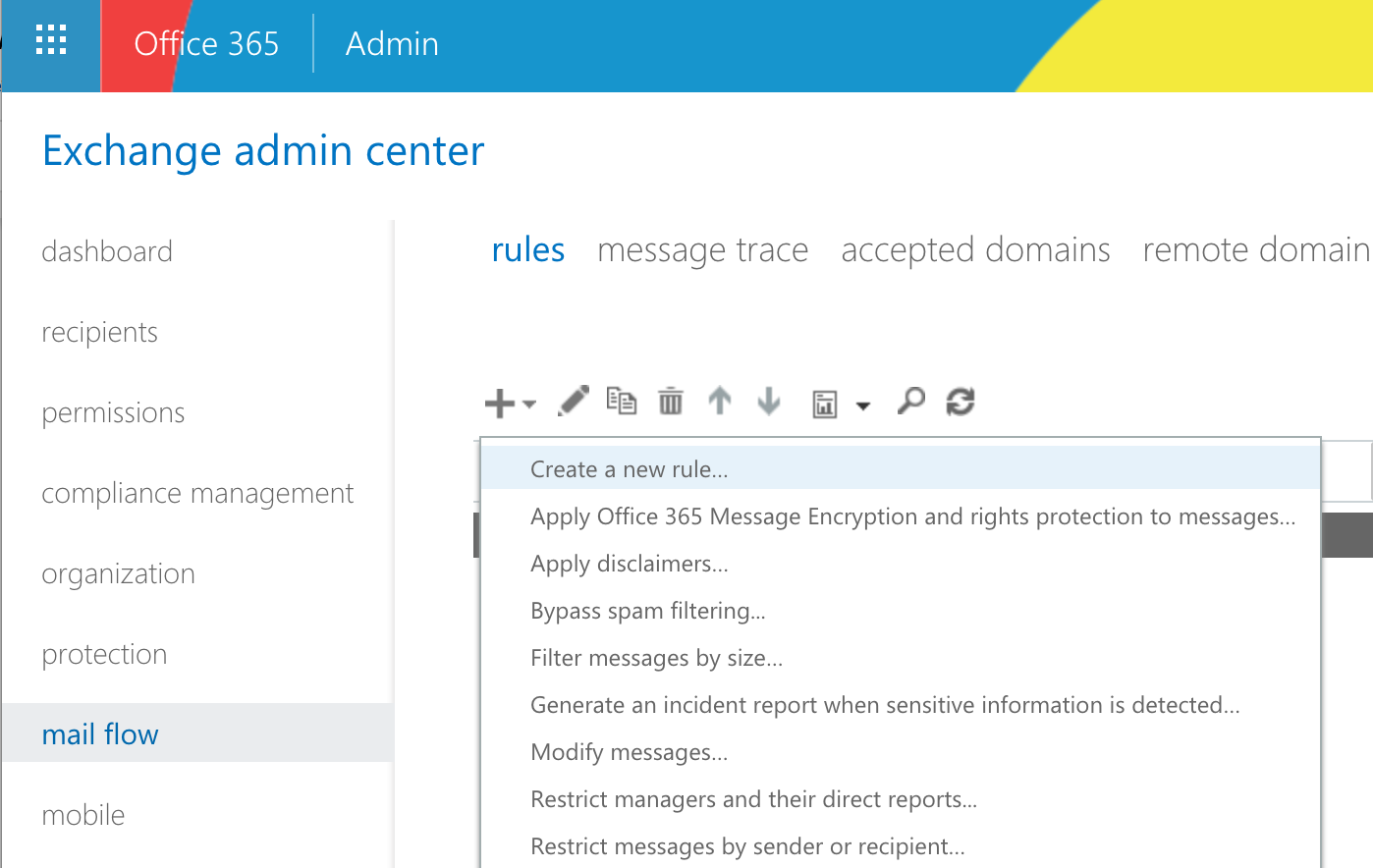

Varoitusbannerien ottamiseksi käyttöön käy Office 365 Exchange Admin Centerissä https://outlook.office365.com/ecp ja siirry kohtaan postivirta ->säännöt.

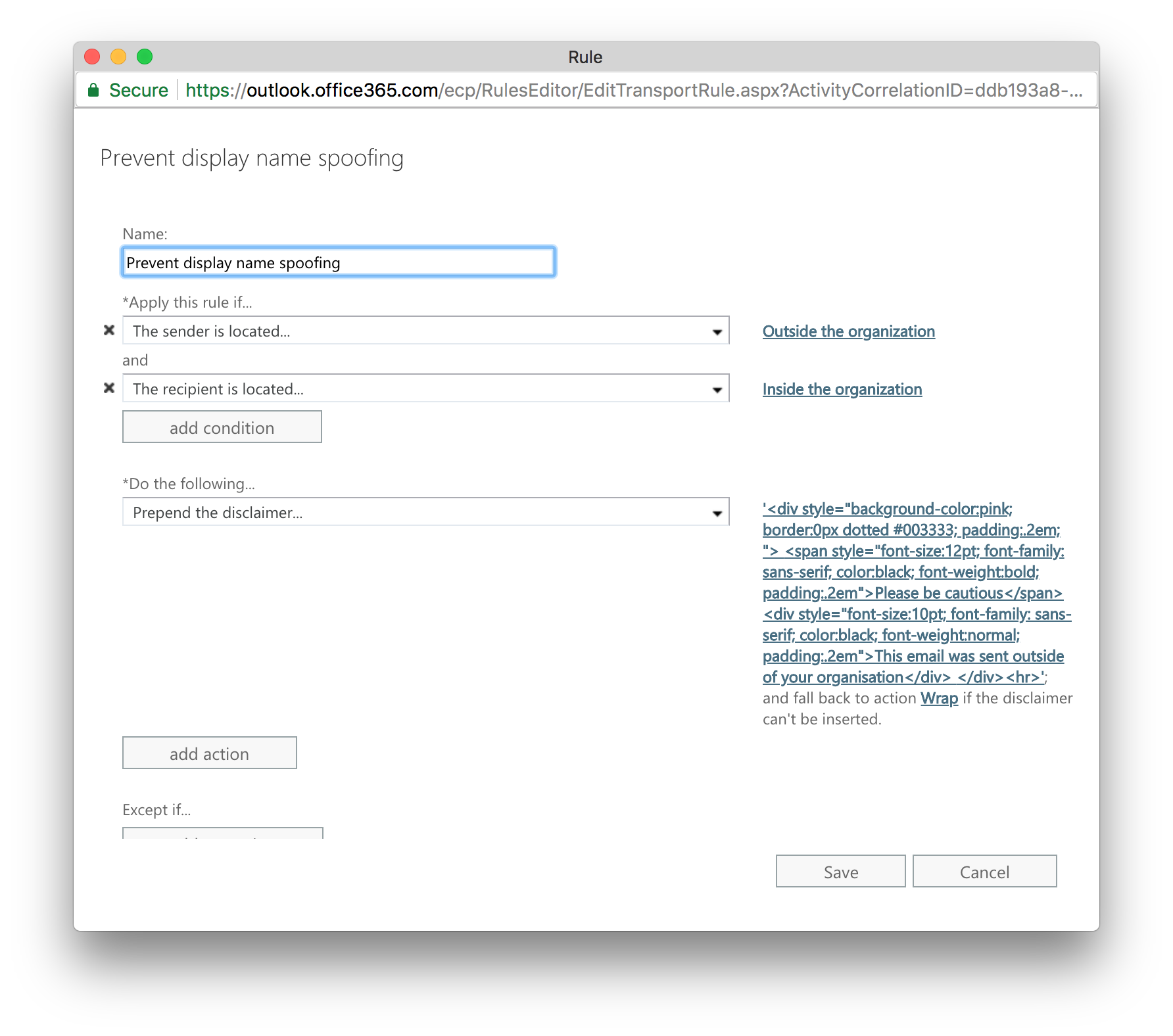

Klikkaa ’+’-merkkiä ja valitse sitten ’Luo uusi sääntö…’. Valitse ponnahdusikkunassa ’Lähettäjä sijaitsee’: ’Organisaation ulkopuolella’ ja ’Vastaanottaja sijaitsee’: ’Organisaation sisällä’. Valitse ’Tee seuraavat toimet’ -kohdasta ’Sovelletaan vastuuvapauslauseketta viestiin’ -> ’prepend a disclaimer’ ja lisää seuraava koodinpätkä:

<div style="background-color:pink; border:0px dotted #003333; padding:.2em; "> <span style="font-size:12pt; font-family: sans-serif; color:black; font-weight:bold; padding:.2em">Please be cautious</span><div style="font-size:10pt; font-family: sans-serif; color:black; font-weight:normal; padding:.2em">This email was sent outside of your organisation</div> </div><hr>Varotoimen pitäisi olla ’Wrap’. Napsauta ’Tallenna’ ja odota muutama minuutti, että sääntö aktivoituu.

G Suiten asetukset ulkoisten sähköpostiviestien merkitsemistä varten

Vaikka myös G Suite voi Office 365:n tapaan syöttää hyvin näkyviä varoitusbannereita, palvelu tarjoaa hieman hienostuneemman tekniikan Display Name Spoofing -väärennösten torjumiseksi.

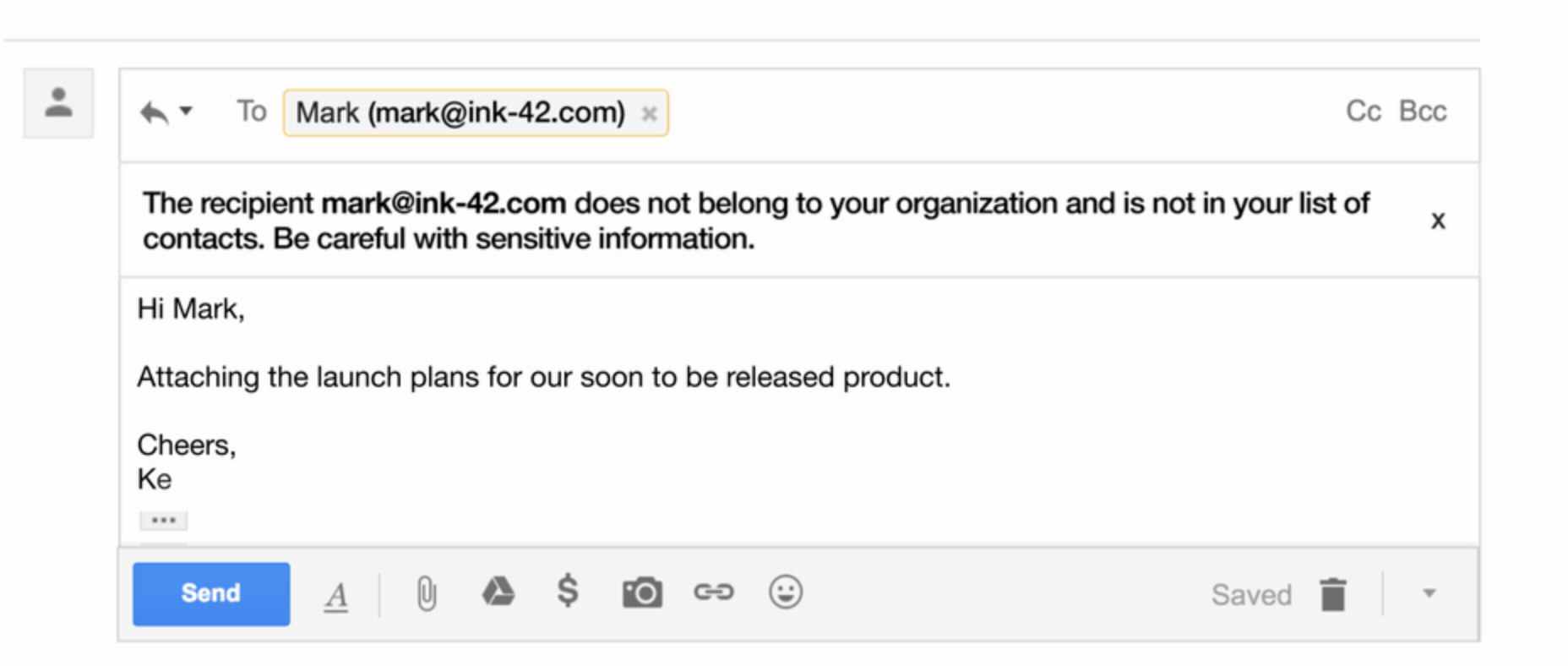

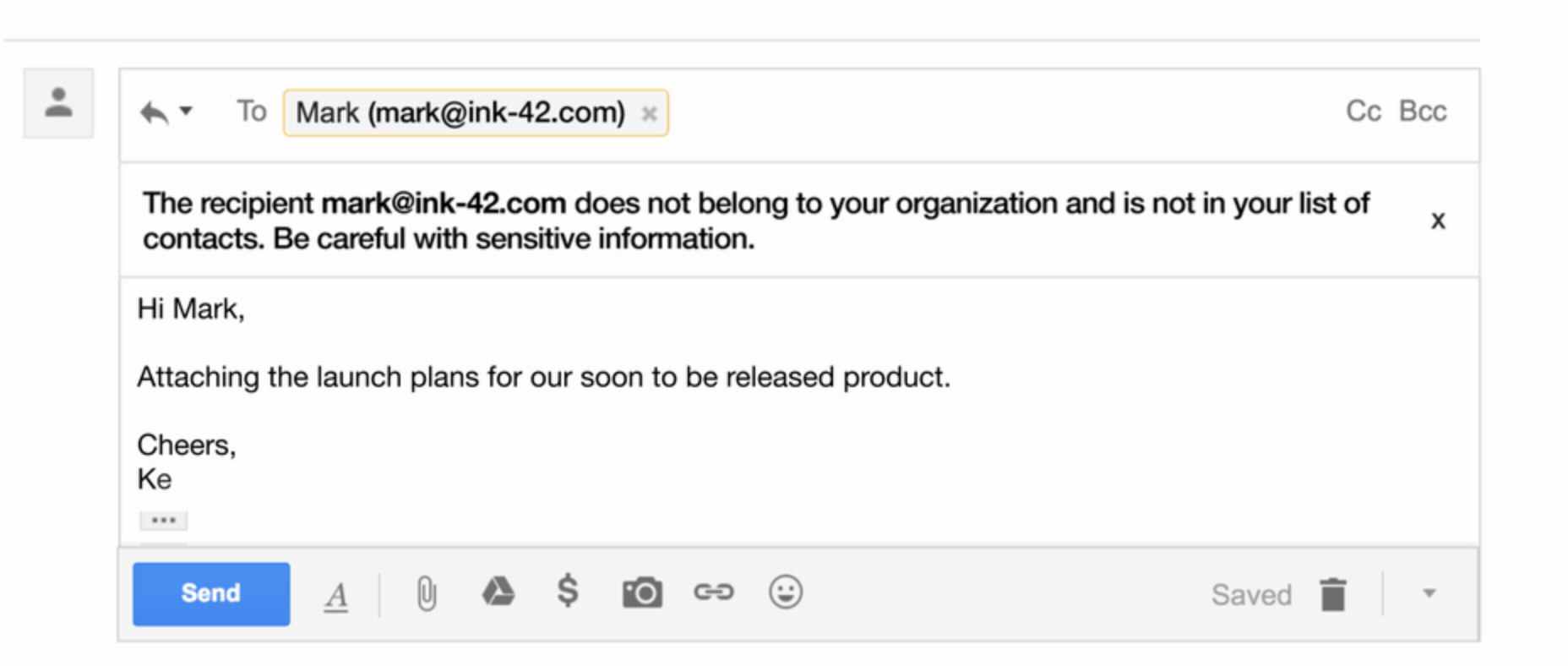

Ensimmäinen asetus, jonka suosittelemme kytkemään päälle, on ulkoisen vastaanottajan vastausvaroitus. Tämä asetus lisää varoituksen sähköpostin yläosaan Gmailin verkkokäyttöliittymässä, jos yritämme vastata organisaatiomme ulkopuolisen henkilön lähettämään viestiin.

Jännittävämpi ominaisuus on kuitenkin yksi G Suite -palvelun uusista phishingin ja haittaohjelmien torjunta-asetuksista, jotka Google on hiljattain ottanut käyttöön. Tämä ominaisuus voi näyttää varoitusbannereita sähköpostiviesteistä, jotka yrittävät väärentää työntekijöiden nimiä tai jotka tulevat verkkotunnuksesta, joka näyttää samankaltaiselta kuin yrityksesi verkkotunnus.

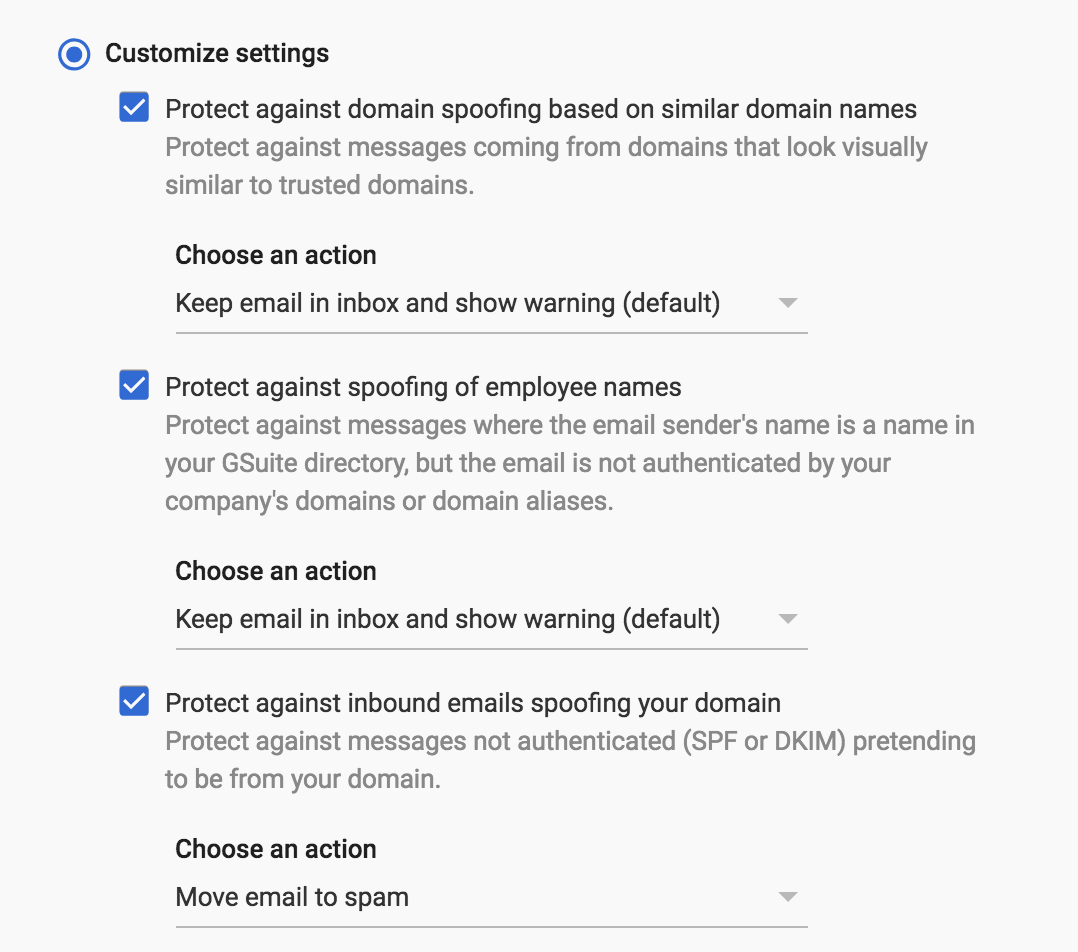

Voidaksesi ottaa tämän asetuksen käyttöön, siirry G Suiten hallintaportaaliin (https://admin.google.com/) ja siirry kohtaan Sovellukset -> G Suite -> Gmail. Selaa sitten alaspäin kohtaan Turvallisuus ja laajenna se. Siirry Spoofing and authentication (Väärentäminen ja todennus) -osioon ja ota seuraavat asetukset käyttöön:

- Suojaa verkkotunnuksen väärentämiseltä, joka perustuu samankaltaisiin verkkotunnuksiin

- Suojaa työntekijän nimien väärentämiseltä

- Suojaa verkkotunnuksen väärentämiseen perustuvilta saapuvilta sähköpostiviesteiltä (peittää ensimmäisen skenaarion) (kattaa ensimmäisen skenaarion):

Muista, että varoituspalkit tulevat näkyviin vain silloin, kun käytät verkkopalvelun käyttöliittymää. Työntekijäsi eivät saa mitään visuaalisia vihjeitä, jos he käyttävät postilaatikkoaan klassisella sähköpostiohjelmalla, kuten Microsoft Outlookilla. Siksi suosittelemme muuttamaan myös saapuvien sähköpostiviestien otsikkoriviä siltä varalta, että sähköpostiviestejä lähetetään organisaatiosi ulkopuolelta.

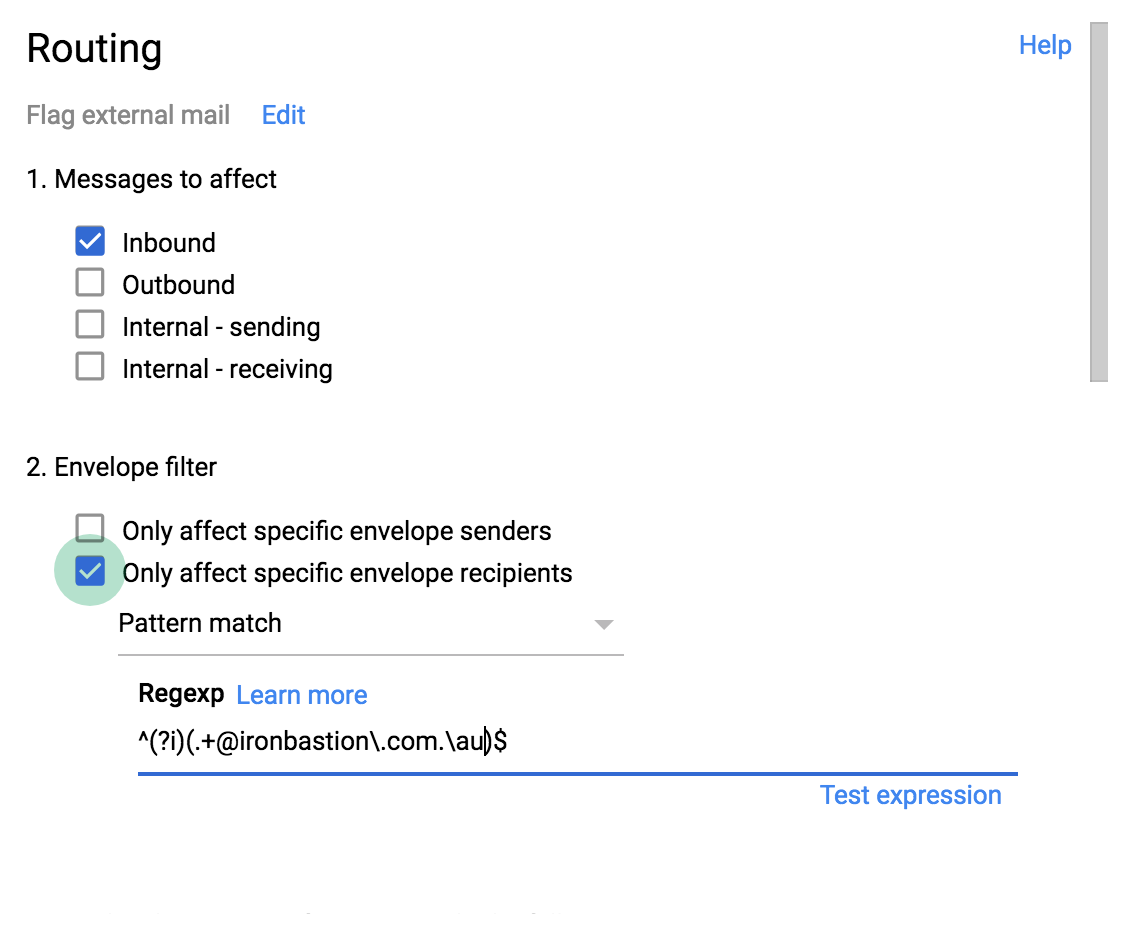

Voidaksesi muuttaa saapuvien sähköpostiviestien otsikkoriviä, siirry Admin-portaalissa uudelleen kohtaan Sovellukset -> G Suite -> Gmail -> Lisäasetukset. Vieritä alaspäin kohtaan Reititys ja lisää uusi merkintä seuraavasti. Valitse ’Saapuvat’ kohdassa ’Vaikuttavat viestit’. Valitse ’Only affect specific envelope senders’ (Vaikuta vain tiettyihin kirjekuoren lähettäjiin) ja valitse ’Pattern match’ (Kuvion vastaavuus) avattavasta valikosta. Kirjoita regexp-kenttään ^(?i)(.+@yourdomain\.com.\.au)$.

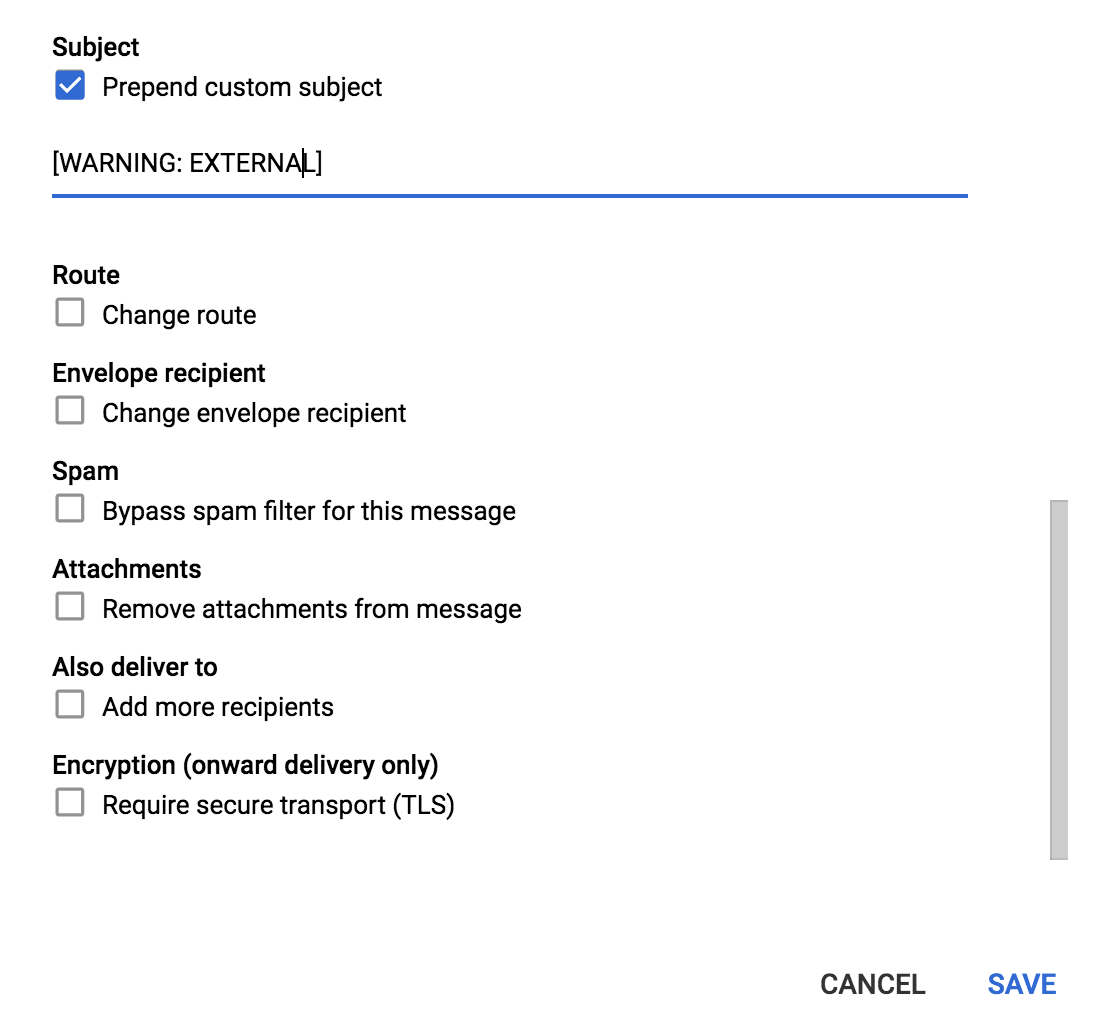

Kierrä lopuksi alaspäin lähelle alareunaa ja valitse ’Prepend custom subject’ (Lisää mukautettu aihe) lisätäksesi haluamasi varoitustarran ja napsauta sitten Save (Tallenna).

Voilá! Ulkoisten sähköpostiviestien otsikkorivillä on nyt varoituksen etuliite.

Phishing-vastaisten palveluiden käyttäminen sähköpostiväärennösten havaitsemiseen

Kolmas vaihtoehto henkilöitymishyökkäysten (sekä sähköpostiosoitteen väärentäminen että näyttönimen väärentäminen) torjumiseksi on saapuvien sähköpostiviestien seulominen etukäteen phishing-vastaisten palveluiden avulla. Näissä palveluissa on teknologioita, jotka on erityisesti suunniteltu suojaamaan organisaatioita phishing-uhilta, mukaan lukien sähköpostiosoitteen väärennös- ja Display Name Spoofing -hyökkäyksiltä.

Miksi antiphishing-palvelut ovat ylivoimaisia

Antiphishing-palvelut voivat analysoida huolellisesti saapuvien sähköpostiviestien koko sisällön etsien kaikkia phishing-yritykseen viittaavia punaisia lipunmerkkejä, kuten tyypillisiä sanamuotoja ja tekstin semanttisia piirteitä, epäkelvottomia digitaalisia allekirjoituksia ja kehnoa lähettäjän mainetta. Sisäänrakennettuja phishing-torjunta-algoritmeja tukevat koneoppiminen, tekoäly (AI) ja Threat Intelligence Networks. Toiseksi tiedostojen liitetiedostoja analysoidaan myös turvallisissa ympäristöissä tunnettujen ja tuntemattomien uhkien varalta, ja upotettuja hyperlinkkejä muokataan siten, että ne analysoidaan (ja estetään) reaaliaikaisesti, kun vastaanottaja napsauttaa niitä.

Fishingin vastaiset palvelut ovat yhteensopivia kaikkien sähköpostipalvelujen tarjoajien kanssa. Riippumatta siitä, käyttääkö yrityksesi G Suitea, Office 365:tä, paikallista Microsoft Exchangea vai IT-palveluntarjoajan tarjoamaa sähköpostialustaa, phishinginestopalvelut voidaan integroida saumattomasti mihin tahansa niistä. Jos olet kiinnostunut siitä, millaisia anti-phishing-palveluja 100 suurinta asianajotoimistoa käyttää Australiassa, tutustu aihetta käsittelevään tutkimusartikkeliin.

Yhteenveto

Sähköpostiosoitteen väärentäminen ja lähettäjän nimen väärentäminen ovat tekniikoita, joihin verkkorikolliset tukeutuvat sähköpostiin perustuvissa väärennöshyökkäyksissä. Näiden huijausten tavoitteena on huijata organisaation henkilöstöä ja huijata heitä suorittamaan maksuja tai lähettämään arkaluonteisia tietoja hyökkääjälle. 1980-luvulla tehtyjen suunnittelupäätösten vuoksi sähköposti ei voi taata lähettäjän aitoutta. Rikolliset käyttävät erilaisia käytäntöjä väärentääkseen viestin lähettäjän, ja jokaiseen näistä sähköpostiuhista on puututtava eri tavalla. Vaikka pelkkä muutos yrityksen DNS-järjestelmään SPF-, DKIM- ja DMARC-tietueiden sisällyttämiseksi siihen voi torjua sähköpostiosoitteen väärentämisyrityksiä, Display Name Spoofing -hyökkäykset edellyttävät, että työntekijät koulutetaan olemaan valppaampia. Saapuviin sähköpostiviesteihin voidaan lisätä visuaalisia vihjeitä, jotka varoittavat työntekijöitä siitä, että sähköpostiviesti ei ole tullut joltain sisäiseltä taholta. Lisäksi phishing-torjuntapalvelut voivat seuloa sähköposteja phishingin varalta kehittyneiden tekniikoiden avulla, jotta organisaatiosi riski joutua phishingin uhriksi voidaan minimoida.

Tietoa Iron Bastionista

Iron Bastion on Australian phishing-torjunnan asiantuntija. Tarjoamme kaikille yrityksille samaa phishing-torjuntateknologiaa, jota suuret yritykset käyttävät, ilman suurten yritysten hinnoittelua.

Tarjoamme erilaisia phishing-torjuntapalveluja, jotka ovat pilvipohjaisia, täysin hallinnoituja ja helposti integroitavissa olemassa olevaan infrastruktuuriin. Tiimimme on päteviä kyberturvallisuuden ammattilaisia, ja koko henkilöstömme ja toimintamme sijaitsevat Australiassa.

Ota yhteyttä ja pyydä ilmainen konsultaatio.