Qué son los Bots de Ticket Scalping

El Scalping en su iteración moderna, también conocido como compra masiva o automatizada, es una amenaza para los sitios web de eCommerce y ticketing que venden productos y servicios codiciados. Los scalpers son malos actores que compran entradas o unidades de productos utilizando métodos de escalado que no están disponibles para los usuarios ordinarios. Los bots de entradas son programas informáticos automatizados que se utilizan para comprar entradas al por mayor.

En la mayoría de los mercados, más del 40% de todas las reservas de entradas en línea se realizan actualmente mediante programas informáticos automatizados, con el fin de revenderlas posteriormente, a pesar de que se han promulgado leyes específicamente para hacer frente a esta situación. Esto hace que la reventa, y en concreto la reventa impulsada por bots, sea una de las principales preocupaciones de los vendedores.

La industria de la reventa de entradas

La reventa suele asociarse a las entradas vendidas para eventos, pero los robots revendedores también pueden utilizarse para comprar productos físicos al por mayor para su reventa.

La reventa es un negocio rentable que existe desde el siglo XIX. A medida que un mayor número de revendedores pasan a utilizar herramientas automatizadas, el alcance del problema aumenta. Los bots de scalping son baratos, fáciles de manejar y proporcionan un alto retorno de la inversión a los scalpers.

Hay un control regulatorio limitado y prácticamente ninguna persecución de los scalpers, lo que les permite operar sin interrupciones. Los revendedores prefieren operar desde países pequeños con pocos gastos de regulación, así como desde paraísos fiscales como la Isla de Man. La importación de entradas es una industria que genera 15.000 millones de dólares al año en ingresos mundiales.

Los revendedores estudian los próximos eventos y lanzamientos de productos con semanas o meses de antelación, para prepararse. Cuando hay una venta en Internet, los bots de reventa están listos para comprar un producto popular o entradas para un evento a los milisegundos de su lanzamiento. Los revendedores superan a los compradores individuales, reuniendo el inventario y provocando una escasez para los consumidores habituales, lo que hace subir los precios del mercado.

Cómo funcionan los ataques automatizados de reventa

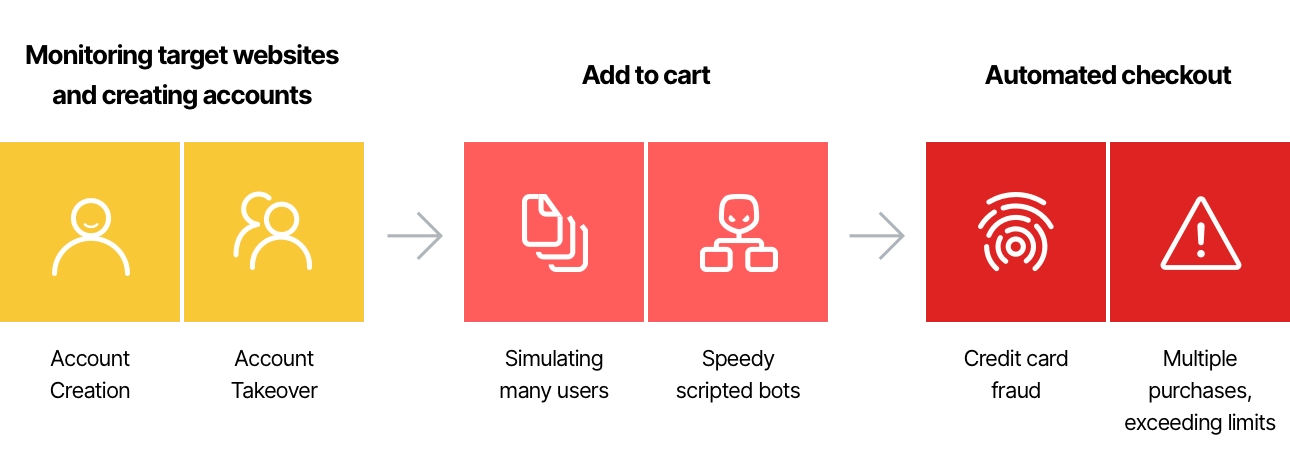

Los revendedores utilizan bots de entradas para atacar los sitios web en tres etapas:

- Monitorización de los sitios web objetivo y creación de cuentas -también conocido como drop checking o spinning-, los revendedores utilizan bots para sondear constantemente los sitios web de los minoristas, los sitios de eventos e incluso Twitter y otros feeds de medios sociales, para identificar nuevos lanzamientos interesantes. Paralelamente, los revendedores utilizan bots para crear automáticamente cuentas falsas, o .

- Añadir al carrito: los bots revendedores tienen que ser los primeros en añadir el artículo deseado al carrito de la compra. Para poder realizar múltiples compras sin que se detecte su bloqueo, los bots scalper necesitan saltarse los controles de seguridad como las limitaciones de inventario, s, etc. Por lo general, se basan en redes proxy residenciales para que cada solicitud provenga de una dirección IP legítima completamente diferente. Los operadores avanzados recortan milisegundos adicionales del proceso de adquisición, mediante la distribución de servidores, colocándolos más cerca de los sitios web de los minoristas o de los eventos para minimizar la latencia.

- Pago automatizado: por último, los bots revendedores automatizan la compra real. Se conectan para crear nuevas cuentas, o introducen toda la información necesaria para utilizar una cuenta de invitado, e introducen el pago a través de una lista rotativa de tarjetas de crédito. Para evitar la detección, utilizan diferentes perfiles de facturación para cada compra, y mezclan credenciales, nombres y formatos de dirección.

Proceso de ataque de los bots de reventa de entradas

Estrategias de defensa contra los bots de venta de entradas

Puede utilizar las siguientes estrategias para defender su sitio de eventos o de comercio electrónico contra los bots de venta de entradas:

- Bloquee las versiones obsoletas de los navegadores, o aplique una potente protección, porque la mayoría de los bots utilizan navegadores virtualizados con versiones obsoletas.

- Establezca límites de velocidad para las API, las aplicaciones móviles y los sitios web para evitar el abuso automatizado.

- Bloquee los proveedores de alojamiento y los proxies que suelen utilizar los revendedores, como Digital Ocean, OVH SAS, OVH Hosting y Choopa.

- Vigile los inicios de sesión fallidos, que suelen indicar actividad de bots.

Técnicas de defensa avanzadas

Las siguientes técnicas proporcionan una protección más completa contra los bots malos en general, y los bots de entradas en particular.

Huellas dactilares de dispositivos

Los bots que intentan hacer scalping necesitan operar a escala, y no pueden cambiar de dispositivo cada vez. Tendrán que cambiar de navegador, borrar su caché o utilizar el modo de navegador de incógnito, utilizar máquinas virtuales o emuladores. La huella digital del dispositivo puede ayudar a identificar un conjunto de parámetros del navegador y del dispositivo que permanecen iguales entre las sesiones, lo que probablemente significa que la misma entidad se está conectando una y otra vez.

Validación del navegador

Algunos bots maliciosos pueden fingir que están ejecutando un navegador en particular, y luego pasar por los agentes de usuario para evitar ser detectados. La validación del navegador implica confirmar que cada navegador del usuario es realmente lo que dice ser. Por ejemplo, esto puede hacerse comprobando que el navegador tiene el agente JavaScript previsto, que realiza las llamadas de la forma esperada y que muestra los patrones de comportamiento que se esperan de los usuarios humanos.

Análisis de reputación

Hay bots de software conocidos con patrones técnicos y de comportamiento predecibles, o incluso con IPs identificables. Tener acceso a una base de datos de patrones de bots le permite identificar los bots conocidos que acceden a su sitio. El tráfico que a primera vista puede parecer un verdadero usuario humano, puede ser fácilmente identificado como un bot cruzándolo con patrones de bots malos conocidos.

Análisis de comportamiento de aprendizaje de máquinas

Los usuarios humanos de un sitio de pago tienen patrones de comportamiento predecibles. Los bots suelen comportarse de forma diferente, pero de maneras que no siempre se pueden especificar o identificar de antemano. El análisis del comportamiento de métricas como las URL solicitadas, la participación en el sitio web, los movimientos del ratón y los deslizamientos del móvil, permite descubrir usuarios o transacciones que son anómalos o sospechosos. Esto puede ayudar a identificar a los bots malos.

Desafíos progresivos

Cuando se sospecha de un bot, hay que tener varias formas de verificar si el tráfico es realmente humano. Para evitar la interrupción de los usuarios reales, es mejor intentar varios desafíos progresivamente difíciles, de modo que todos los bots, excepto los más avanzados, fracasen en las primeras etapas del desafío:

- Cookies-comprueba si el usuario / bot acepta cookies (invisible para los usuarios reales)

- JavaScript-comprueba si el bot puede renderizar Javascript (ralentiza ligeramente la página para un usuario)

- : comprueba si el bot puede realizar una acción compleja para el usuario (perjudicial para los usuarios)

Vea cómo Imperva Advanced Bot Protection puede ayudarle con la protección contra los bots de reventa de entradas.

Gestión de bots de Imperva

La solución de protección avanzada de bots de Imperva puede proteger contra los bots de entradas utilizando todas las medidas de seguridad avanzadas cubiertas anteriormente, permitiéndole identificar los bots malos con una interrupción mínima del tráfico de usuarios reales:

- Huellas dactilares de dispositivos

- Validación del navegador

- Análisis de comportamiento

- Análisis de replicación

- Desafíos progresivos

Además, Imperva cubre las medidas de seguridad adicionales que complementan una estrategia defensiva contra bots. Ofrece autenticación de múltiples factores y seguridad de la API – asegurando que sólo el tráfico deseado puede acceder a su punto final de la API, y bloquea los exploits de las vulnerabilidades.

Más allá de la protección contra bots, Imperva proporciona una protección de múltiples capas para asegurarse de que los sitios web y las aplicaciones están disponibles, fácilmente accesibles y seguros, incluyendo:

- Protección DDoS-mantenga el tiempo de actividad en todas las situaciones. Evite que cualquier tipo de ataque DDoS, de cualquier tamaño, impida el acceso a su sitio web e infraestructura de red.

- CDN-mejore el rendimiento del sitio web y reduzca los costes de ancho de banda con una CDN diseñada para desarrolladores. Guarde en caché los recursos estáticos en el borde mientras acelera las API y los sitios web dinámicos.

- WAF: la solución basada en la nube permite el tráfico legítimo y evita el malo, protegiendo las aplicaciones en el borde. Gateway WAF mantiene seguras las aplicaciones y las API dentro de su red.

- Protección contra la toma de posesión de cuentas: utiliza un proceso de detección basado en la intención para identificar y defenderse de los intentos de tomar posesión de las cuentas de los usuarios con fines maliciosos.

- RASP: mantenga sus aplicaciones seguras desde dentro contra los ataques conocidos y de día cero. Protección rápida y precisa sin firma ni modo de aprendizaje.