Vad är Ticket Scalping Bots

Scalping i sin moderna version, även känd som bulk eller automatiserat köp, är ett hot mot e-handel och biljettförsäljningswebbplatser som säljer eftertraktade produkter och tjänster. Scalpers är dåliga aktörer som köper biljetter eller produktenheter med hjälp av skalbara metoder som inte är tillgängliga för vanliga användare. Biljettrobotar är automatiserad programvara som används för att köpa biljetter i bulk.

På de flesta marknader görs nu över 40 % av all bokning av biljetter online av automatiserad programvara, för att säljas vidare senare, trots att lagar har antagits specifikt för att hantera situationen. Detta gör skalpning, och särskilt botdriven skalpning, till ett stort problem för säljarna.

The Ticket Scalping Industry

Skalpning förknippas vanligen med biljetter som säljs till evenemang, men skalpningsrobotar kan också användas för att köpa fysiska produkter i stora mängder för återförsäljning.

Skalpning är en lönsam affärsverksamhet som har funnits sedan 1800-talet. I takt med att fler scalpers övergår till att använda automatiserade verktyg växer problemets omfattning. Scalping-botar är billiga, lätta att köra och ger en mycket hög avkastning på investeringarna för scalperna.

Det finns begränsad tillsyn och praktiskt taget inga åtal mot scalperna, vilket gör att de kan bedriva sin verksamhet oavbrutet. Scalperna föredrar att operera från små länder med små regelverk, samt från skatteparadis som Isle of Man. Biljettimport är en bransch som genererar 15 miljarder dollar per år i globala intäkter.

Scalpers studerar kommande evenemang och produktlanseringar veckor eller månader i förväg, för att förbereda sig för ett jobb. När det sker en försäljning på Internet är scalping-botar redo att köpa en populär produkt eller biljetter till ett evenemang inom millisekunder efter lanseringen. Scalpers konkurrerar ut enskilda köpare, samlar ihop lager och orsakar en brist för vanliga konsumenter, vilket driver upp marknadspriserna.

Hur automatiserade scalping-attacker fungerar

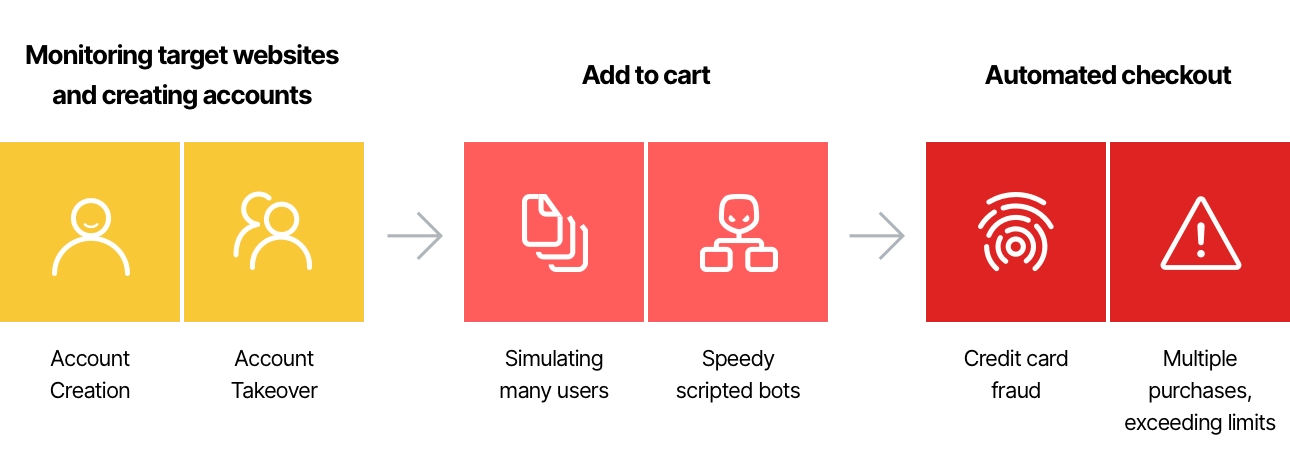

Scalpers använder biljettrobotar för att angripa webbplatser i tre steg:

- Övervakning av målwebbplatser och skapande av konton – även känt som ”drop checking” eller ”spinning” – scalpers använder robotar för att ständigt sondera återförsäljares webbplatser, evenemangssajter och till och med Twitter och andra flöden i sociala medier, för att identifiera intressanta nya lanseringar. Parallellt använder scalperna robotar för att automatiskt skapa falska konton, eller .

- Lägg till i kundvagnen – scalperboten måste vara den första som lägger till den önskade varan i kundvagnen. För att kunna göra flera köp utan att upptäckas blockeras måste scalperbots kringgå säkerhetskontroller som lagerbegränsningar, s med mera. De förlitar sig i allmänhet på proxynätverk i bostadsområden så att varje begäran kommer från en helt annan, legitim IP-adress. Avancerade operatörer rakar bort ytterligare millisekunder från förvärvsprocessen genom att distribuera servrar och placera dem närmare återförsäljarens eller evenemangets webbplatser för att minimera latenstiden.

- Automatiserad kassan – till sist automatiserar scalper-botar själva köpet. De loggar in för att skapa nya konton, eller matar in all nödvändig information för att använda ett gästkonto, och matar in betalningen via en roterande lista med kreditkort. För att undvika upptäckt använder de olika faktureringsprofiler för varje köp och blandar inloggningsuppgifter, namn och adressformat.

Anfallsprocess för biljettscalping-botar

DIY Försvarsstrategier mot biljettbots

Du kan använda följande strategier för att försvara din evenemangs- eller e-handelssajt mot biljettbots:

- Blockerar föråldrade webbläsarversioner eller tillämpar ett kraftfullt skydd, eftersom de flesta botar använder virtualiserade webbläsare med föråldrade versioner.

- Sätt hastighetsgränser för API:er, mobilapplikationer och webbplatser för att förhindra automatiserat missbruk.

- Blockerar webbhotellleverantörer och proxys som ofta används av säljare, t.ex. Digital Ocean, OVH SAS, OVH Hosting och Choopa.

- Bevaka för misslyckade inloggningar, vilket ofta tyder på botaktivitet.

Avancerade försvarstekniker

Följande tekniker ger ett mer omfattande skydd mot dåliga botar i allmänhet och biljettbotar i synnerhet.

Device fingerprinting

Botar som försöker skalpera måste fungera i stor skala och kan inte byta enhet varje gång. De måste byta webbläsare, rensa cacheminnet eller använda inkognito webbläsarläge, använda virtuella maskiner eller emulatorer. Device fingerprinting kan hjälpa till att identifiera en uppsättning parametrar för webbläsare och enheter som förblir desamma mellan sessioner, vilket troligen innebär att samma enhet ansluter gång på gång.

Validering av webbläsare

En del skadliga robotar kan låtsas köra en viss webbläsare och sedan växla mellan olika användaragenter för att undvika att bli upptäckta. Validering av webbläsare innebär att man bekräftar att varje användares webbläsare verkligen är vad den utger sig för att vara. Detta kan till exempel göras genom att kontrollera att webbläsaren har den förväntade JavaScript-agenten, gör anrop på förväntade sätt och uppvisar beteendemönster som förväntas av mänskliga användare.

Reputationsanalys

Det finns kända mjukvarubotar med förutsägbara beteendemönster och tekniska mönster, eller till och med identifierande IP-adresser. Genom att ha tillgång till en databas med botmönster kan du identifiera kända botar som kommer åt din webbplats. Trafik som vid första anblicken kan tyckas vara en verklig mänsklig användare kan lätt identifieras som en bot genom att korsreferera den med kända dåliga botmönster.

Maskininlärningsbeteendeanalys

Mänskliga användare av en betalningssajt har förutsägbara beteendemönster. Bots kommer vanligtvis att bete sig annorlunda, men på sätt som du inte alltid kan specificera eller identifiera i förväg. Beteendeanalyser av mätvärden som begärda webbadresser, webbplatsengagemang, musrörelser och mobiltjänster gör det möjligt att upptäcka användare eller transaktioner som är onormala eller misstänkta. Detta kan hjälpa till att identifiera dåliga botar.

Progressiva utmaningar

När du misstänker en bot bör du ha flera sätt att verifiera om trafiken verkligen är mänsklig. För att undvika störningar för riktiga användare är det bäst att prova flera progressivt svåra utmaningar, så att alla utom de mest avancerade robotarna kommer att misslyckas i tidigare skeden av utmaningen:

- Cookies-kontrollerar om användaren/roboten accepterar cookies (osynligt för riktiga användare)

- JavaScript-kontrollerar om roboten kan återge Javascript (fördröjer sidan något för en användare)

- kontrollerar om roboten kan utföra en komplex användaråtgärd (störande för användare)

Se hur Imperva Advanced Bot Protection kan hjälpa dig med att skydda dig mot robotar som säljer biljetter.

Imperva Bot Management

Impervas Advanced Bot Protection-lösning kan skydda mot biljettbots genom att använda alla de avancerade säkerhetsåtgärder som behandlas ovan, så att du kan identifiera dåliga bots med minimal störning av verklig användartrafik:

- Device fingerprinting

- Browser validation

- Behavioral analysis

- Reputation analysis

- Progressive challenges

Och Imperva täcker dessutom de ytterligare säkerhetsåtgärder som kompletterar en defensiv botstrategi. Den erbjuder flerfaktorsautentisering och API-säkerhet – som säkerställer att endast önskad trafik kan få tillgång till din API-slutpunkt, och blockerar utnyttjanden av sårbarheter.

Bortom botskydd erbjuder Imperva ett skydd i flera lager för att se till att webbplatser och applikationer är tillgängliga, lättillgängliga och säkra, bland annat:

- DDoS-skydd – upprätthåller drifttiden i alla situationer. Förhindra alla typer av DDoS-attacker, oavsett storlek, från att förhindra åtkomst till din webbplats och nätverksinfrastruktur.

- CDN-förbättra webbplatsens prestanda och minska bandbreddskostnaderna med ett CDN som är utformat för utvecklare. Cacha statiska resurser i kanten samtidigt som du accelererar API:er och dynamiska webbplatser.

- WAF-molnbaserad lösning tillåter legitim trafik och förhindrar dålig trafik, vilket skyddar applikationer i kanten. Gateway WAF håller program och API:er i ditt nätverk säkra.

- Skydd mot kontoövertagande – använder en avsiktsbaserad upptäcktsprocess för att identifiera och försvara sig mot försök att ta över användares konton i illvilliga syften.

- RASP – håller dina program säkra inifrån mot kända och zero-day-attacker. Snabbt och exakt skydd utan signatur eller inlärningsläge.